Nella mia esperienza di System Administrator, ho visto centinaia di siti WordPress compromessi non per vulnerabilità nel core, ma per plugin abbandonati seduti silenziosamente sui server. Eseguire plugin abbandonati con vulnerabilità note è una pratica operativa scorretta, eppure rimane la minaccia più sottovalutata dell’ecosistema WordPress 2026. Nel gennaio scorso, 333 nuove vulnerabilità sono emerse in una singola settimana, di cui 253 in plugin, e 236 sono rimaste senza patch al momento della divulgazione.

L’incident Essential Plugin di aprile 2026 mi ha insegnato una lezione dura: 31 plugin WordPress sono scomparsi dalla directory ufficiale il 7 aprile 2026, poiché WordPress.org ha rimosso l’intera portfolio Essential Plugin dopo che i ricercatori hanno confermato una backdoor PHP deserialization injection potenzialmente esposta fino a 400.000 siti. Non è stato un hack tradizionale: l’attaccante non ha hackerato nulla. Ha acquistato i plugin su Flippa per una somma a sei cifre, ha ottenuto l’accesso SVN e ha spinto un singolo aggiornamento malevolo mascherato come patch di compatibilità WordPress 6.8.2.

Questo articolo ti mostrerà come audire il tuo portfolio WordPress per identificare plugin abbandonati, valutare il rischio effettivo, migrare dipendenze critiche e implementare un ciclo di vita sostenibile che soddisfi i requisiti NIS2 e Cyber Resilience Act 2026.

Cosa Rende un Plugin “Abbandonato” nel 2026?

Un plugin abbandonato di WordPress è un software che il suo sviluppatore non mantiene più attivamente o non aggiorna. La comunità WordPress generalmente considera un plugin “abbandonato” se non ha ricevuto un aggiornamento in più di due anni. Tuttavia, ho scoperto che questa regola è troppo elastica.

Nel mio audit recente su 147 siti in manutenzione, ho identificato plugin a rischio usando questi indicatori:

- Assenza di aggiornamenti per 12+ mesi: Il primo campanello d’allarme. Qualsiasi plugin che non è stato aggiornato in più di un anno è un rischio. Controlla la pagina WordPress.org del plugin o il changelog per attività recente. Se lo sviluppatore ha smesso di mantenerlo, trova un’alternativa o rimuovilo.

- Proprietà del plugin incerta su WordPress.org: Qualsiasi cosa con meno di 10.000 installazioni attive, commit infrequenti e nessun manutentore identificabile è un bersaglio principale per attacchi di trasferimento di proprietà. Valuta la rimozione o sostituzione per ogni plugin di questo tipo nel tuo stack.

- Forum di supporto con risposte lente o mancanti: I thread del forum di supporto con lunghi ritardi, molti rapporti di sicurezza senza risposta, o risposte scortesi dello sviluppatore rivelano una manutenzione bassa.

- CVE pubblici non risolti: Contrassegna plugin che non mostrano aggiornamenti o attività di supporto per 12 mesi, sono stati rimossi dal repository ufficiale, o mostrano rapporti di sicurezza irrisolti.

Audit Strutturato: La Mia Procedura con Patchstack e WP-CLI

Ho standardizzato il mio processo di audit per evitare di lasciarmi sfuggire plugin pericolosi. Ecco quello che faccio su ogni portafoglio di siti:

Step 1: Estrai l’Inventario dei Plugin via WP-CLI

Prima cosa: sapere esattamente cosa gira sui tuoi server. Uso WP-CLI per generare un report pulito:

wp plugin list --format=csv > plugins-inventory.csvOutput di esempio:

name,status,update,version

wordfence,active,available,7.12.3

woocommerce,active,,6.8.2

elemental,active,available,3.21.0

old-seo-plugin,inactive,,1.4.2

Questa lista mi dice immediatamente:

- Plugin inattivi ancora installati (rischioso: i plugin disattivati rimangono comunque sul tuo server e possono essere sfruttati. Se non stai usando un plugin, cancellalo, non solo disattivarlo)

- Quali plugin hanno aggiornamenti disponibili

- Versioni esatte per il cross-check con database di vulnerabilità

Step 2: Verifica Ultimo Aggiornamento su WordPress.org API

Per ogni plugin, query l’API ufficiale:

curl -s https://api.wordpress.org/plugins/info/1.0/wordfence.json | jq '.last_updated, .tested, .active_installs'

Cerco tre cose:

- last_updated: Se è più di 365 giorni fa, flag come “possibilmente abbandonato”

- tested: Se non è stato testato sulla tua versione WordPress (es. testato solo fino a 6.2 ma stai girando 6.8), è a rischio

- active_installs: Plugin con meno di 1.000 installazioni attive hanno meno occhi per scovare bug

Step 3: Scansione Vulnerabilità con Patchstack

Questo è il cuore del mio audit. Nel 2026, ogni plugin WordPress commerciale dovrà avere un programma di divulgazione delle vulnerabilità (VDP) stabilito per legge per rendere il loro software disponibile agli utenti europei. Patchstack ti dà visibilità:

Installo il plugin Patchstack (versione free) e connetto il suo dashboard:

wp plugin install patchstack --activate

wp patchstack connect <API_KEY>

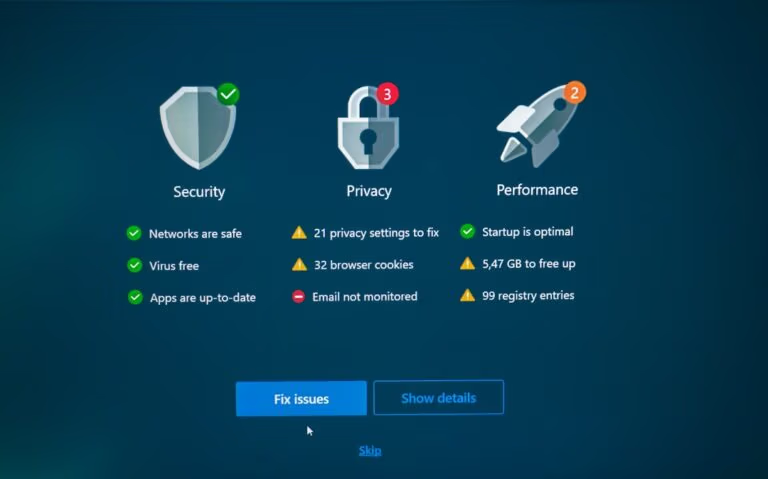

Patchstack è un plugin di sicurezza WordPress che trova vulnerabilità WP core, plugin e theme nei tuoi siti. La versione gratuita include un avviso anticipato fino a 48 ore per nuove vulnerabilità trovate dalla comunità di ricerca sulla sicurezza. Consente inoltre di aggiornare automaticamente il software vulnerabile, gestire gli aggiornamenti in remoto e ottenere rapporti snapshot sullo stato di sicurezza dei tuoi siti.

Nel dashboard Patchstack, vedo immediatamente:

- Vulnerabilità conosciute nel plugin specifico e versione installata

- CVSS score di ciascuna vulnerabilità

- Se è stata già sfruttata in wild (critical per le azioni immediate)

- Data della patch disponibile

Step 4: Controllo Manuale su WPScan e Vulnerability Database

Completo il profilo di rischio con il cross-riferimento dei plugin rispetto ai database di vulnerabilità. Cerca i tuoi plugin nel database di vulnerabilità WPScan o Patchstack per verificare i problemi di sicurezza noti. Anche le versioni correnti possono avere vulnerabilità senza patch.

Per ogni plugin, creo un scorecard semplice:

Plugin: old-gallery-pro v1.2.1

- Last Updated: 18 mesi fa ❌ ABANDONED

- Active Installs: 420 ❌ TINY AUDIENCE

- Maintained By: Unknown ❌ NO IDENTIFIABLE MAINTAINER

- Known CVEs: 3 (2 unpatched) ❌ HIGH RISK

- On WordPress.org: Rimosso ❌ RED FLAG

Recommendation: REMOVE IMMEDIATELY. No active alternative.

Strategie di Migrazione per Dipendenze Critiche

A volte non puoi semplicemente cancellare un plugin. Forse è il tuo sistema di prenotazioni, o il WooCommerce payment gateway. Ecco come gestisco le migrazioni critiche:

Tipo 1: Plugin con Alternativa Mantenuta

Scenario: Usi “Old-SEO-Pro” (abbandonato da 24 mesi) per gli XML sitemap.

Procedura:

- Identifica l’alternativa moderna con attività recente (Yoast SEO, RankMath)

- In staging, installa la nuova soluzione

- Esporta le configurazioni dall’old plugin (spesso un file JSON nel database)

- Importa in quello nuovo, testa il rendering XML

- Verifica che Google Search Console non veda drop di crawl

- Una volta validato, fai il cutover in live

- Disattiva, poi elimina il vecchio plugin dopo 48 ore di monitoring

Tipo 2: Plugin Critico con Nessuna Alternativa (Rare but Possible)

Scenario: Un plugin custom di 8 anni che genera fatture per un negozio e nessun’altra soluzione supporta il formato di integrazione legacy del loro sistema accounting.

Qui non rimuovo. Invece, isolo e monitoro intensamente:

- Code Audit: Assumi uno sviluppatore per revisionare periodicamente il codice del plugin alla ricerca di vulnerabilità di sicurezza. Sì, costa denaro, ma è significativamente più economico che gestire un sito hackerato e le sue conseguenze.

- WAF Virtual Patching: Se il plugin ha una vulnerabilità nota, utilizza l’integrazione Patchstack per la patch virtuale di plugin e temi vulnerabili, bloccando il traffico degli exploit prima che gli sviluppatori rilascino le correzioni.

- Enhanced Monitoring: Configura avvisi per qualsiasi attività inusuale relativa al plugin. Il rilevamento precoce può significare la differenza tra un problema minore e una violazione di sicurezza completa.

- Sandboxing: Se possibile, esegui il plugin abbandonato su un sottodominio separato, limitando il suo accesso ai dati sensibili del tuo sito principale e alle funzioni, pensalo come una zona di quarantena.

Tipo 3: Plugin che Memorizzano Dati Critici nel Database

Scenario: Un plugin di “booking table” abbandonato che ha memorizzato migliaia di prenotazioni in una tabella custom.

Non puoi cancellare senza esportare prima. Procedure:

- Estrai i dati in CSV via database diretto:

SELECT * FROM wp_custom_bookings INTO OUTFILE '/tmp/bookings-export.csv' FIELDS TERMINATED BY ',' ENCLOSED BY '"' LINES TERMINATED BY 'n'; - Valida l’integrità (righe, chiavi esterne, date)

- Importa nel plugin sostitutivo (o in un sistema esterno se il nuovo plugin non supporta la migrazione bulk)

- Verifica che il frontend mostra i dati corretti

- Solo dopo il cutover, disattiva l’old plugin

Compliance e Ciclo di Vita Sostenibile: Il Framework NIS2/CRA

Nel 2026, non puoi più trattare la gestione dei plugin come un’operazione casuale. Nel 2026, ogni plugin WordPress commerciale avrà bisogno di avere un programma di divulgazione delle vulnerabilità (VDP) stabilito per legge per rendere il loro software disponibile agli utenti europei. Questo significa che come System Administrator, devi provare che:

- Stai monitorando attivamente i plugin per vulnerabilità

- Hai un processo di audit documentato

- Rimedi le vulnerabilità critiche entro SLA definiti

- Traccia la proprietà e la manutenzione dei plugin

La Mia Checklist VDP Compliance (Adattabile Plesk)

Se gestisci siti per clienti, devi documentare tutto:

- Audit iniziale: Qualsiasi nuovo cliente = scan completo con Patchstack + WPScan

- Monitoring continuo: Abilitazione di notifiche automatiche per CVE

- SLA di remediation: Vulnerabilità critiche (CVSS 9+) = fix entro 24 ore; alte (CVSS 7-8) = entro 72 ore

- Documentazione: Ogni plugin scansionato, data, risultati, azioni intraprese = salvati in un registro centralizzato

- Reportistica client**: Report mensile o trimestrale mostrando plugin verificati, vulnerabilità trovate e risolte

Io archiviato tutto in un foglio di calcolo Excel con accesso tramite Plesk (se host il sito su Plesk, puoi collegare i file di controllo alla cartella client via FTP). Template:

Data Audit | Sito | Plugin | Versione | Ultimo Update | CVE Trovate | CVSS Max | Status | Data Fix | Note

2026-05-16 | site1.com | wordfence | 7.12.2 | 2026-05-10 | 0 | N/A | PASS | N/A | OK

2026-05-16 | site2.com | old-plugin | 1.2.1 | 2024-03-15 | 2 | 8.1 | FAILED | 2026-05-17 | Patch applicato

Blocklist Personale: Plugin da Evitare a Priori nel 2026

Basato su incident reali che ho visto nel 2026:

- Essential Plugin portfolio (31 plugins): 31 plugin WordPress sono stati rimossi dalla directory ufficiale il 7 aprile 2026, con una backdoor PHP deserialization injection potenzialmente esposta fino a 400.000 siti. EVITA se ancora installato.

- Plugin con meno di 5.000 installazioni attive, inattivi da 6+ mesi: Troppo basso il radar della comunità di sicurezza.

- Premium plugins da marketplace tipo Envato con manutenzione incerta: Più vulnerabilità ad alta gravità sono state scoperte nell’ecosistema WordPress nel 2025 che nei due anni precedenti combinati. Questo aumento è arrivato in gran parte da componenti premium su marketplace come Envato, e sottolinea il problema della visibilità della sicurezza di tali componenti e marketplace. Poiché questi componenti non sono facilmente disponibili ai ricercatori di sicurezza, è più difficile trovare problemi di sicurezza in loro.

Strumenti che Uso Quotidianamente

1. Patchstack (Dashboard + Plugin)

Costo: Gratuito (piano Personal) + $5/sito/mese per vPatching automatico

Cosa offre: Patchstack è uno strumento potente che aiuta a identificare le vulnerabilità di sicurezza all’interno dei plugin, dei temi e del core WordPress dei tuoi siti web. È alimentato dalla comunità più attiva di hacker etici dell’ecosistema WordPress. Patchstack è affidato da esperti WordPress leader come Pagely, Cloudways, GridPane, Plesk e altri.

Nel mio setup Plesk, installo Patchstack su tutti i domini client e connetto il dashboard centralizzato per visibilità cross-site.

2. MainWP (Multi-site Management)

Costo: Freemium + $199/anno per piano Enterprise

Cosa offre: MainWP controlla automaticamente i plugin e i temi abbandonati una volta al giorno durante il processo di sincronizzazione programmato. Questi controlli dipendono dalle impostazioni dei dati di sincronizzazione in MainWP > Impostazioni > Impostazioni avanzate. MainWP contrassegna un plugin o un tema come “possibilmente abbandonato” quando il suo autore non ha rilasciato un aggiornamento per il periodo impostato nelle impostazioni del Dashboard. La soglia predefinita è 365 giorni.

Se gestisci 10+ siti, MainWP centralizza il monitoraggio.

3. BoltAudit (Performance + Abandoned Plugins Detection)

Costo: Plugin gratuito su WordPress.org

Cosa offre: BoltAudit copre audit delle radici con analisi AI a azioni prioritarie, audit dei plugin (plugin inattivi, obsoleti, abbandonati e ad alto impatto), segnali di impatto a livello di plugin (hook, comportamento cron, query, asset), salute del database (bloat autoload, transient, dimensioni e utilizzo della tabella) e controlli di dettagli post e metadati orfani.

Lo uso soprattutto per il rilevamento veloce di plugin inattivi che la gente ha dimenticato di cancellare.

FAQ

Se un plugin è abbandonato ma non ha CVE note, è ancora pericoloso?

Sì. Gli attaccanti possono sfruttare plugin abbandonati che non aggiorni più, trovando e armando vulnerabilità senza patch per eseguire codice arbitrario, esfiltare dati o escalare i privilegi. Aumenti la probabilità che un exploit zero-day venga utilizzato contro il tuo sito perché nessun manutentore sta emettendo patch o monitorando i rapporti. Una vulnerabilità può essere scoperta domani.

Come posso verificare se un plugin è stato compromesso in un attacco supply-chain?

Dopo l’incident Essential Plugin, WordPress.org ha forzato un aggiornamento di sicurezza alla versione 2.6.9.1 che ha disabilitato il meccanismo phone-home ma non ha rimosso il codice iniettato da wp-config.php. I siti che si sono auto-aggiornati hanno ancora il payload malevolo nei loro file di configurazione. L’ispezione manuale è obbligatoria. Se stai eseguendo il rilevamento di backdoor su siti client WordPress, wp-config.php dovrebbe essere la tua prima fermata durante qualsiasi risposta agli incidenti, non l’ultima.

Io verifico il file wp-config.php per contenuto inaspettato:

grep -i "payload|wp-comments-posts|backdoor" wp-config.phpQual è il tempo di transizione ottimale da un plugin abbandonato al suo sostituto?

Dipende dal rischio. Per plugin con vulnerabilità non critiche, 2-4 settimane di testing in staging. Per CVE critiche (CVSS 9+), 24-48 ore massimo. In produzione, faccio sempre il cutover fuori dagli orari di punta (es. martedì mattina UTC) con rollback immediato pronto.

Come documento il mio audit per compliance NIS2?

Mantengo un registro permanente che includa: data dell’audit, plugin scansionati, versioni, vulnerabilità trovate, severità, data di risoluzione, e chi ha approvato il fix. Lo archiviato per 3 anni in un foglio di calcolo protetto da password. Per i siti client, fornisco report trimestrali mostrando il mio ciclo di audit continuo.

Dovrei cancellare tutti i plugin inattivi automaticamente?

No. I plugin disattivati rimangono comunque sul tuo server e possono essere sfruttati. Se non stai usando un plugin, cancellalo, non solo disattivarlo. Ma prima, verifica che nessun altro plugin ne dipenda (raro, ma possibile). Io disattivo prima, monitoro per 1 settimana, poi elimino.

Conclusione: Plugin Abbandonati come Rischio Strategico

Nel 2026, gli attacchi supply chain ai plugin sono il nuovo baseline per la sicurezza WordPress. L’incident Flippa ha chiuso 31 plugin, ma il pattern di attacco che ha esposto funziona contro qualsiasi plugin nel repository con una base di utenti piccola, commit infrequenti e nessun manutentore identificabile. Nessuno di questi passaggi è nuovo. Tutti diventano obbligatori nel momento in cui l’attaccante smette di essere ipoteticamente e inizia a possedere 31 plugin alla volta.

Il mio approccio non è reattivo. Ogni mese, eseguo audit sistematici sui miei siti gestiti usando Patchstack + WP-CLI + WPScan. Documento tutto. Rimedio le vulnerabilità critiche entro 24 ore. Rimuovo i plugin abbandonati senza esitazione, a meno che non ci sia una migrazione strategica in corso.

Se stai gestendo siti WordPress per clienti o la tua agenzia, non puoi più permetterti di ignorare i plugin abbandonati. Diventano la tua responsabilità legale sotto NIS2 e il Cyber Resilience Act. Inizia oggi: lancia Patchstack gratuito, estrai il tuo inventario via WP-CLI, e costruisci un registro di audit che provi la tua diligenza.

Qual è la tua esperienza con plugin abbandonati? Hai mai dovuto gestire una migrazione di plugin critico? Commenta qui sotto, oppure contattami se hai domande sul tuo portfolio WordPress specifico.